Verificación en dos pasos (2FA): qué es, cómo activarla y cuál es el mejor método en 2026

Descubre cómo la verificación en dos pasos puede salvar tus cuentas aunque te roben la contraseña. Guía completa con pasos, errores, comparativa de métodos 2FA y las nuevas passkeys.

En este artículo:

- ¿Qué es la verificación en dos pasos (2FA)?

- Por qué las contraseñas ya no son suficientes

- ¿Cómo funciona el 2FA técnicamente? (Código TOTP explicado)

- ¿Cuál es el mejor método de 2FA? Comparativa a fondo

- ¿Cómo activar la verificación en dos pasos? (Paso a Paso)

- Errores comunes que te pueden dejar fuera de tu cuenta

- Mejor opción según tu perfil

- FAQ (Preguntas reales )

- Conclusión: Tu misión para esta semana

Era un martes cualquiera. Dani estaba en la cola del súper con el carrito lleno y el móvil en la mano para pagar.

De repente, notificación de Gmail:

“Inicio de sesión sospechoso desde Moscú, Rusia”.

¿Su contraseña era segura?

Sí. Una mezcla imposible de mayúsculas, números y símbolos.

¿Sirvió de algo? Cero.

Mientras le bloqueaban la tarjeta, Nora le gritaba por el pinganillo del equipo:

“¿Pero no tenías activada la verificación en dos pasos todavía? ¡Si lo hablamos en la última reunión!“.

Y esa es la pura verdad. Hoy da igual si tu contraseña es “Firulais2000” o una cifrada de 20 caracteres. Si no tienes esa segunda llave, estás dejando la puerta de tu vida digital abierta.

💬 Dani: “Yo no lo hice… y la lié.”

Hemos visto a demasiados amigos y familiares caer. Por eso, aquí Leo, Sara, Dani y Nora nos hemos juntado para contarte qué es exactamente el 2FA, cómo configurarlo sin frustrarte y qué errores de novato evitar para no quedarte fuera de tu propia cuenta.

Respuesta rápida : La verificación en dos pasos (2FA) es una capa de seguridad que exige dos pruebas distintas para acceder a una cuenta: algo que sabes (tu contraseña) y algo que tienes (un código temporal en tu móvil o una llave física). Esto impide que un atacante entre solo con tu clave, bloqueando el 99% de los robos de cuenta automatizados.

👉 ¿Cuál es el mejor método? Para la mayoría de usuarios, una app autenticadora (como Microsoft Authenticator o 2FAS) ofrece el mejor equilibrio entre seguridad y comodidad.

👉 Activa ahora mismo 2FA en tu cuenta principal (te llevará 3 minutos). Ve a la sección de seguridad de Google o Instagram y sigue los pasos.

¿Qué es la verificación en dos pasos (2FA)?

La verificación en dos pasos (2FA) es un sistema de seguridad que requiere dos formas distintas de identificación para acceder a una cuenta: normalmente una contraseña y un código temporal o dispositivo físico.

La autenticación en dos factores (también llamada 2FA, verificación en dos pasos o MFA –Multi-Factor Authentication– cuando se usan más de dos capas) añade una segunda llave a tu cuenta. Diferente. Temporal. Tuya.

Cuando activas 2FA, para entrar necesitas dos cosas:

- Algo que sabes: tu contraseña de siempre.

- Algo que tienes: un código temporal generado en tu móvil, una notificación de aprobación o una llave física.

Sara lo explica muy bien:

“El problema no es que tu contraseña sea débil. El problema es que las webs donde la usas pueden tener filtraciones. Y cuando eso ocurre, tu contraseña de 20 caracteres queda expuesta igual que una de seis.”

Como explicamos en nuestra guía sobre contraseñas seguras y fáciles de recordar, una buena contraseña es el primer paso. El 2FA es el seguro de vida.

Por qué las contraseñas ya no son suficientes

Según el informe de amenazas de Google, el 80% de las filtraciones de cuentas involucran credenciales comprometidas.

El dato clave:

Los ataques de fuerza bruta y phishing tienen una tasa de éxito que cae a menos del 0.1% cuando el 2FA está activado.

Imagina que usas el mismo email y contraseña en una tienda online pequeña y en tu banco.

Si esa tienda sufre un ataque, tu combinación se vende en la Dark Web.

Los ciberdelincuentes usan bots para probar esa combinación en Gmail, Instagram, Amazon y tu banco.

Es automático.

Sin 2FA, entran como Pedro por su casa.

⚠️ Error crítico que vemos a diario:

Usar la misma contraseña para el correo y para el resto de servicios.

Tu email es la llave maestra de todo. Si cae, cae todo lo demás.

💬 Sara (seguridad): “Si solo haces una cosa hoy, activa esto.”

¿Cómo funciona el 2FA técnicamente? (Código TOTP explicado)

Las apps autenticadoras usan el estándar TOTP (Time-based One-Time Password).

Cuando escaneas el código QR al activar 2FA, tu app y el servidor acuerdan una “semilla secreta” única.

A partir de ahí, la app genera un código de 6 dígitos que cambia cada 30 segundos usando un algoritmo basado en la hora actual (por eso no necesita internet ni cobertura).

El servidor sabe qué código esperar en cada momento porque tiene la misma semilla y la misma hora sincronizada.

Esto hace que el código sea imposible de adivinar y que solo funcione durante 30 segundos.

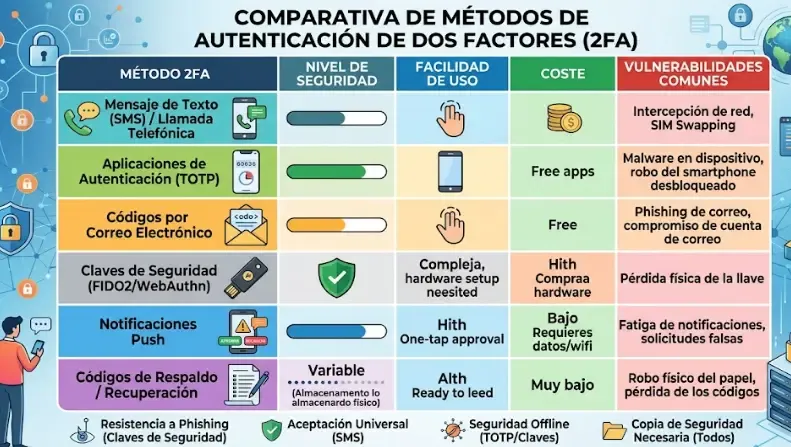

¿Cuál es el mejor método de 2FA? Comparativa a fondo

Aquí es donde el equipo se divide. Leo prefiere lo práctico, Sara lo seguro, Dani lo barato y Nora lo que no se le olvide en casa.

| Método 2FA | Seguridad | Comodidad | Coste | Riesgo de pérdida | Valoración |

|---|---|---|---|---|---|

| **SMS / Llamada** | ❌ Baja (SIM Swapping) | ✅ Muy Alta | 🟰 Gratis | Alto | Solo si no hay otra opción. |

| **App Autenticador (TOTP)** | ✅✅ Alta | 🟰 Media | 🟰 Gratis | Medio | 🏆 **Mejor para el 95%** |

| **Llave Física (FIDO2)** | ✅✅✅ Máxima | ❌ Baja | 💰 35-60€ | Medio (si no hay repuesto) | Para cuentas críticas. |

| **Notificación Push** | ✅✅ Alta | ✅✅ Muy Alta | 🟰 Gratis | Bajo | Ideal en ecosistemas Google/Apple. |

| **Biometría en dispositivo** | ✅✅ Alta | ✅✅ Muy Alta | 🟰 Incluido | Bajo | Perfecto como factor local. |

¿Qué método de 2FA deberías usar?

- Usuarios normales: App autenticadora

- Usuarios avanzados: App + llave física

- Máxima seguridad: Passkeys o FIDO2

👉 Si dudas, elige app autenticadora. Es la mejor decisión para el 95% de casos.

1. SMS: El patito feo (pero mejor que nada)

Sara se pone seria: “El SMS es técnicamente un coladero”.

La estafa del SIM Swapping permite a un delincuente duplicar tu tarjeta SIM y recibir tus SMS.

En 2026 los bancos europeos siguen usándolo por la normativa PSD2, pero cada vez más ofrecen passkeys o notificaciones push como alternativa.

👉 Qué debes recordar:

Si tu banco SOLO ofrece SMS, actívalo ya.

Contacta con tu operador y activa el bloqueo anti-duplicado de SIM (obligatorio presentarse físicamente con DNI).

2. Apps Autenticadoras: La zona de confort

Nora y Leo nos pusimos de acuerdo aquí.

Son apps que generan un código de 6 dígitos cada 30 segundos. No necesitan WiFi ni cobertura.

Las mejores apps de autenticación en 2026:

| App | Copia de seguridad | Multi-dispositivo | Privacidad | Precio |

|---|---|---|---|---|

| Microsoft Authenticator | ✅ (en nube) | ✅ | Media | Gratis |

| Authy (de Twilio) | ✅ (cifrada) | ✅ | Media | Gratis |

| 2FAS / Aegis | ❌ (local) | ❌ | Muy alta (Open Source) | Gratis |

| Google Authenticator | ✅ (con cuenta Google) | ❌ | Media | Gratis |

- Microsoft Authenticator: Muy recomendable. Permite backup en nube y es fácil de usar.

- Authy: La favorita de Dani. Su backup cifrado multi-dispositivo es un salvavidas (la app móvil sigue activa y recomendada; solo la versión de escritorio se descontinuó en 2024).

- 2FAS / Aegis: Si te preocupa mucho la privacidad y prefieres no subir nada a la nube, estas apps open-source son excelentes. Eso sí, la responsabilidad del backup es tuya.

⚠️ Error crítico: No guardar los Códigos de Respaldo.

Cuando activas 2FA, el servicio te da unos códigos de un solo uso. Imprímelos y guárdalos en un cajón. Son tu único salvavidas si pierdes el móvil.

👉 Descarga Microsoft Authenticator o 2FAS y configúralo en 2 minutos.

3. Llaves de Seguridad Físicas y Passkeys (El presente y el futuro)

Leo era escéptico: “¿Pagar 50€ por un pincho USB?“.

Hasta que Sara le enseñó los logs de ataques de phishing.

Una llave como YubiKey es inmune al phishing porque verifica que estás en la web real.

¿Merece la pena?

Si manejas criptomonedas, eres autónomo o manejas datos sensibles, sí. Para el resto, una app es suficiente.

📱 La tendencia 2026: Passkeys

Google, Apple y Microsoft están empujando fuerte las Passkeys.

Es una evolución del 2FA donde tu propia cara o huella actúa como llave FIDO2 sin necesidad de comprar una llave física.

Si tu servicio ofrece “Inicio con Passkey”, úsalo. Es lo más seguro y cómodo que existe hoy.

🛒 Nuestra selección de herramientas 2FA

Estas son las herramientas que el equipo usa a diario. Si compras por estos enlaces, nos ayudas a mantener el café.

Yubico YubiKey 5 NFC - Llave de Seguridad Física

La usa Sara para todo. Funciona por NFC y USB. Inmune al phishing. La paz mental en un llavero.

Google Titan Security Key - Pack USB-C y USB-A

Alternativa oficial de Google. Perfecta si vives en el ecosistema Google. Incluye llave de repuesto.

👉 Ver llaves físicas recomendadas

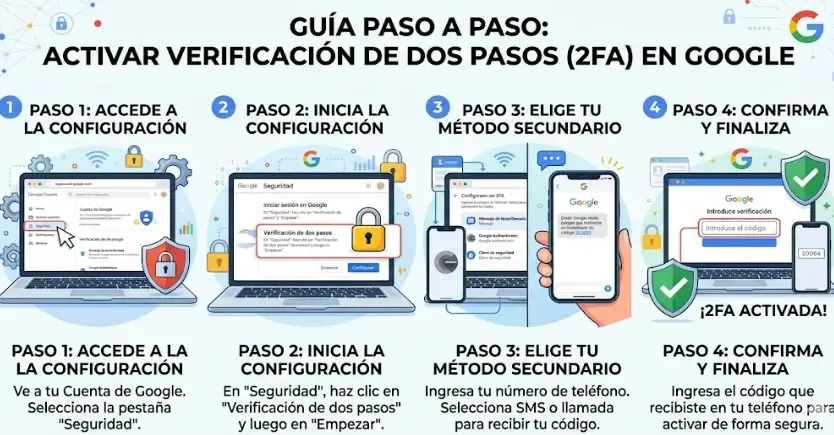

¿Cómo activar la verificación en dos pasos? (Paso a Paso)

Cómo activar la verificación en dos pasos en tu cuenta de Google

El 80% de tus inicios de sesión pasan por aquí. Proteger Gmail es proteger tu vida digital entera.

Accede a la configuración de seguridad

Ve a tu cuenta de Google (myaccount.google.com). En el menú lateral, pulsa sobre 'Seguridad'.

Localiza 'Verificación en dos pasos'

Desplázate hasta el bloque 'Iniciar sesión en Google'. Verás la opción 'Verificación en dos pasos'. Púlsala.

Elige tu segundo método

Google te sugerirá 'Notificaciones de Google' o directamente crear una **Passkey** (recomendado si tu móvil lo soporta). Si prefieres código, baja y selecciona **Aplicación Autenticador**. Escanea el código QR con tu app.

Guarda los códigos de respaldo

¡IMPORTANTE! Descarga o imprime los códigos. Guárdalos en un lugar seguro **fuera del móvil**.

¿Y en la banca online?

En Europa, la normativa PSD2 obliga a la Autenticación Reforzada de Clientes (SCA).

Esto significa que tu banco ya te pide un segundo factor (normalmente la app del banco o un SMS).

Nunca desactives las notificaciones de tu app bancaria.

Errores comunes que te pueden dejar fuera de tu cuenta

Nora es muy clara: “La gente activa el 2FA y cree que ya está. Pero luego comete errores de novato que lo inutilizan.”

Errores que debes evitar a toda costa:

- No guardar los códigos de recuperación. Si pierdes el móvil, perderás la cuenta.

- Usar solo SMS en cuentas importantes. Vulnerable al SIM Swapping.

- Activar 2FA en el móvil de la empresa. Dani lo hizo. Cambió de trabajo y perdió el acceso a sus redes personales.

- Fiarse solo de la biometría. ¿Cómo accedes desde el portátil de un amigo?

- Hacer captura de pantalla al QR de activación. Si alguien ve esa foto, puede clonar tu autenticador.

- Olvidar activarlo en el correo principal. Es como ponerle siete candados a la puerta de atrás y dejar la de delante abierta.

👉 Ataques que el 2FA tradicional no detiene:

Existen ataques avanzados de phishing en tiempo real (Adversary-in-the-Middle).

¿Cómo protegerte? Usando Llaves Físicas (FIDO2) o Passkeys, que son inmunes a esta suplantación.

Mejor opción según tu perfil

- ✅ Mejor opción para el 95% de la gente: Microsoft Authenticator o 2FAS + Códigos de respaldo en papel. Gratis, seguro y con backup.

- 🔒 Mejor opción si eres muy exigente: YubiKey 5 NFC para el correo y el banco + App autenticador para el resto.

- 👴 Mejor opción para padres o abuelos con móvil básico: SMS o Llamada. Es mejor que nada.

- 🚀 La opción más moderna (2026): Passkeys. Si tu dispositivo y servicio lo permiten, es la mejor experiencia.

FAQ (Preguntas reales )

¿Es el 2FA infalible? ¿Me pueden hackear igual?

No es 100% infalible, pero hace el ataque tan complicado que los delincuentes pasan al siguiente objetivo.

Con 2FA activado, el 99.9% de los ataques masivos automatizados fracasan.

He perdido el móvil con mi Google Authenticator. ¿He perdido mi cuenta?

Respira. Si guardaste los códigos de respaldo, entra con uno y configura una app nueva.

Si NO los guardaste, tendrás que iniciar un proceso de recuperación de cuenta (puede durar días).

Por eso recomendamos apps con backup en nube.

¿Necesito 2FA si ya uso un gestor de contraseñas?

SÍ, y con más razón.

Si tu contraseña maestra se filtra, el atacante tiene la llave de todas tus cuentas.

Activar 2FA en el propio gestor de contraseñas y en tu correo principal es crítico.

Mi banco solo me deja usar SMS. ¿Es seguro?

Es la práctica estándar por la normativa europea PSD2.

Consejo: Pide a tu operadora que active un bloqueo para que no se pueda duplicar tu SIM sin DNI físico.

¿Qué son las Passkeys? ¿Sustituyen al 2FA?

Son la evolución del 2FA. Usan la biometría de tu móvil para autenticarte sin contraseña ni código.

Si ves la opción “Crear Passkey”, úsala sin dudar.

Conclusión: Tu misión para esta semana

El 2FA no es perfecto. Es un pequeño incordio.

A veces tienes que levantarte del sofá a por el móvil. Dani se queja todas las semanas.

Pero la alternativa es mucho, mucho peor.

💬 Sara: “La pregunta no es si me van a intentar hackear. La pregunta es si cuando lo intenten van a poder.”

✅ Acción rápida (Tu misión esta semana):

- Elige UNA cuenta importante. Solo Gmail, por ejemplo.

- Bájate Microsoft Authenticator o 2FAS.

- Activa el 2FA en Gmail siguiendo los pasos.

- Imprime los códigos de respaldo y pégalos en la nevera.

Resumen en 5 segundos:

- ✔️ Activa 2FA YA.

- ✔️ Usa App Autenticadora (no SMS).

- ✔️ Guarda los códigos de respaldo.

- ✔️ El futuro son las Passkeys.

Si quieres seguir reforzando tu seguridad, no te pierdas nuestra guía completa sobre qué hacer si te roban o pierdes el móvil y cómo saber si alguien te está robando el WiFi.

Fuentes y referencias: NIST Digital Identity Guidelines · Google Security Blog · ENISA

Última actualización: Abril 2026

✍️ Sobre el autor

Equipo de ActualizaTuVida , combinamos más de 10 años de experiencia en tecnología, seguridad informática y divulgación digital.

Probamos cada herramienta que recomendamos y contamos las cosas como son, con sus pros y sus contras, para que tomes las mejores decisiones sin tecnicismos innecesarios.